प्रमुखता देना:

डेटा नेटवर्क सुरक्षा

, नेटवर्क और सुरक्षा सेवाएँ

5 जी नेटवर्क नेटवर्क सिक्योरिटी सर्विसेज और डेटा लीक रिस्क नेटटैप एक्सीलरेट थ्रेट रिस्पॉन्स लाते हैं

5 जी नेटवर्क नेटवर्क सिक्योरिटी और डेटा लीक रिस्क नेटटैप एक्सीलरेट थ्रेट रिस्पॉन्स लाते हैं क्या 5G नेटवर्क हमें लाता है, नेटवर्क सुरक्षा जोखिम के अवसर और चुनौती?

2019, 5 जी (5 वीं पीढ़ी के वायरलेस सिस्टम) उद्योग ने वाणिज्यिक लैंडिंग के इस वर्ष की शुरुआत की। 5G न केवल दुनिया भर के अरबों लोगों के लिए हाई-स्पीड इंटरनेट का एक नया रूप प्रदान करता है, बल्कि वास्तविक समय, उच्च-गति और मल्टी-डिवाइस संगामिति समर्थन के अपने फायदे के साथ हर चीज के अंतर्संबंध के लिए एक नया महत्वपूर्ण बुनियादी ढांचा बन जाता है। औद्योगिक इंटरनेट, वाहनों का इंटरनेट, स्मार्ट ग्रिड, स्मार्ट सिटी और सैन्य नेटवर्क सभी 5 जी नेटवर्क पर विकसित किए जाएंगे। लेकिन जिस तरह हम 5 जी लाते हैं उस विशाल शक्ति का आनंद लेते हैं, दूसरी ओर, अभूतपूर्व सुरक्षा जोखिम इसके साथ आते हैं। विशेष रूप से जब नेटवर्क स्लाइस तकनीक सीमा को धुंधला कर देती है और नेटवर्क स्पेस भौतिक स्थान के साथ निकटता से जुड़ा होता है, हैकर्स भी हमलों को लॉन्च करने के लिए "5 जी विंड" का उपयोग करते हैं, और चीजों का इंटरनेट, वाहनों का इंटरनेट, औद्योगिक नियंत्रण और अन्य महत्वपूर्ण बुनियादी ढांचा भालू हमले का खामियाजा, एक प्रमुख लक्ष्य बन गया। यह कहा जा सकता है कि 5G की लहर के तहत, नेटवर्क सुरक्षा भी एक शताब्दी समस्या बन गई है।

5G लहर के तहत, नेटवर्क सुरक्षा अवसर और चुनौती का सामना करती है

5G एक दोधारी तलवार है। भविष्य के महान शक्ति खेल में, 5G प्रौद्योगिकी क्रांति यह निर्धारित करती है कि कोई देश कितनी तेजी से जा सकता है, जबकि 5G सुरक्षा रक्षा क्षमता यह निर्धारित करती है कि देश कितनी दूर जा सकता है।

5 जी लहर के तहत अवसर: दुनिया में सब कुछ का अंतर्संबंध

5 जी, एक नया तकनीकी शब्द, आज सभी बहुत परिचित हैं। बड़े ब्रॉडबैंड (ईएमबीबी), उच्च विश्वसनीयता और कम देरी (यूआरएलएलसी) और बड़े बड़े कनेक्शन (एमएमटीसी) की तीन विशेषताएं, यह तीन अनुप्रयोग परिदृश्यों का सफलतापूर्वक निर्माण करती है :

ईएमबीबी: 10 जीबी प्रति सेकंड की डाउनलोड दर 3 डी और अल्ट्रा एचडी वीडियो जैसे बड़े प्रवाह के साथ मोबाइल ब्रॉडबैंड सेवाओं के लिए संभव बनाता है।

URLLC: 5G का सैद्धांतिक समय विलंब 1ms है, ताकि मानव रहित ड्राइविंग, औद्योगिक स्वचालन और अन्य व्यवसाय फिल्मों में न रुकें ;

MMTC: 5G एकल संचार सेल में टर्मिनलों से जुड़ी इंटरनेट की संख्या का सैद्धांतिक मूल्य लाखों तक पहुंच गया है।

IDC के अनुसार, 2025 तक दुनिया भर में इंटरनेट उपकरणों की संख्या 41.6 बिलियन तक पहुंच जाएगी। औद्योगिक उद्योग, वाहनों का इंटरनेट, स्मार्ट ग्रिड, स्मार्ट सिटी और सैन्य नेटवर्क सभी 5G नेटवर्क पर विकसित किए जाएंगे। यह कहा जा सकता है कि इंटरकनेक्शन से लोगों और लोगों की चीजों के परस्पर संबंध में, और फिर चीजों के संयोजन के लिए, 5G तकनीक अंततः हमारे लिए सब कुछ का एक बुद्धिमान दुनिया का निर्माण करेगी।

5 जी लहर के तहत चुनौतियां: नेटवर्क सुरक्षा, यातायात को प्रबंधित, निगरानी, विश्लेषण करने की आवश्यकता है।

लेकिन जैसे ही हम उस जबरदस्त शक्ति का आनंद ले रहे हैं जो 5G लाता है, स्पेक्ट्रम के दूसरे छोर पर अभूतपूर्व सुरक्षा जोखिम हैं:

जब 5 जी को "कम देरी + उच्च विश्वसनीयता" की विशेषताओं के साथ वाहनों, टेलीमेडिसिन, औद्योगिक स्वचालन, स्मार्ट ग्रिड और अन्य महत्वपूर्ण ऊर्ध्वाधर उद्योगों के इंटरनेट के साथ जोड़ा जाता है, तो नेटवर्क हमले की वस्तुओं और हितों का और अधिक विस्तार होता है।

जब 5G "बड़े कनेक्ट व्यवसाय" का समर्थन करता है, तो इसके ऊपर अधिक महत्वपूर्ण बुनियादी ढांचे और महत्वपूर्ण एप्लिकेशन आर्किटेक्चर डालते हैं, ये उच्च-मूल्य के लक्ष्य एक बड़े हमले बल - राष्ट्रीय हैकर्स को आकर्षित कर सकते हैं।

जब 5G नेटवर्क की सीमा को तोड़ता है और भौतिक दुनिया के साथ नेटवर्क की दुनिया को और एकीकृत करता है, तो आभासी दुनिया पर हमले शारीरिक नुकसान बन जाएंगे, और नेटवर्क हमलों का प्रभाव तेजी से बढ़ेगा।

कुछ दिनों पहले, चीन मोबाइल के उपाध्यक्ष ली हुइदी ने 2019 में चीन साइबर सुरक्षा उद्योग शिखर सम्मेलन के मंच पर एक भाषण में कहा था कि 5G सुरक्षा के बिना, कोई उद्योग सुरक्षा नहीं होगी। विशेष रूप से, 5G का व्यापक रूप से उपयोग किया जाएगा। बिजली और ऊर्जा, परिवहन, औद्योगिक विनिर्माण और अन्य प्रमुख उद्योग। एक बार जब नेटवर्क पर हमला किया जाता है या आक्रमण किया जाता है, तो इससे देश की आर्थिक और सामाजिक स्थिरता और लोगों के उत्पादन और जीवन को गंभीर खतरा होगा।

5G सुरक्षा चुनौतियों का सामना करने के लिए, थिंक टैंकों का मानना है कि सुरक्षा बड़े डेटा, खतरे की खुफिया जानकारी, ज्ञान का आधार, सुरक्षा विशेषज्ञों और अन्य संसाधनों को एकीकृत किया जाना चाहिए। समग्र रूप से, स्थानीय रूप से नहीं, स्थैतिक रक्षा के बजाय सक्रिय रक्षा का उपयोग करें; "दृश्यमान, रक्षात्मक" के लिए नेटवर्क सुरक्षा रक्षा क्षमताओं को सक्रिय रूप से प्रतिक्रिया करने के लिए।

इसके अलावा, चूंकि 5 जी युग की समृद्धि के लिए सरकार, संचालकों और जीवन के सभी क्षेत्रों से प्रयासों की जरूरत है, मेरी 5 जी सुरक्षा पारिस्थितिकी के तहत उद्योग, नेटवर्क सुरक्षा कंपनियों और सरकारी विभागों को भी एक साथ काम करने की जरूरत है, हमले के 5G युग के तहत गहरा करने के लिए एक साथ काम करें और नेटवर्क सुरक्षा अनुसंधान की रक्षा और उसके बाद ही हम वास्तव में व्यक्तियों, उद्योग और यहां तक कि राष्ट्रीय सुरक्षा की रक्षा कर सकते हैं।

5G नेटवर्क्स में करने के लिए मैट्रिक्स मॉड्यूलर डिज़ाइन प्लग-इन नेटवर्क पैकेट ब्रोकर क्या है?

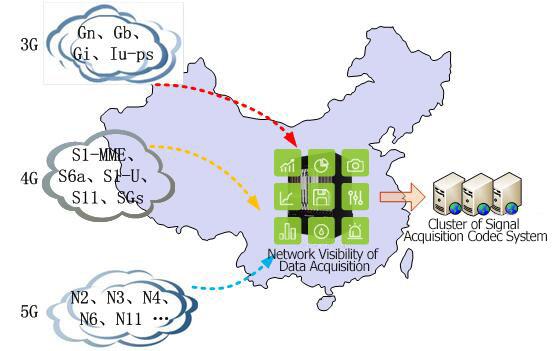

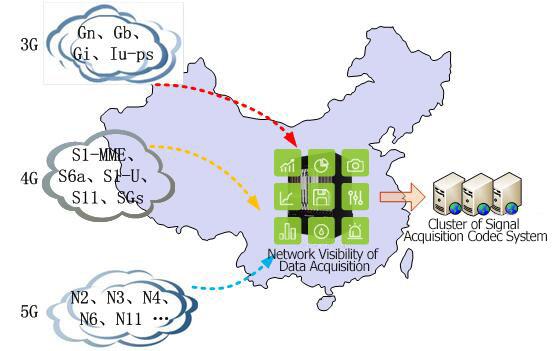

वाहक ब्रॉडबैंड निर्माण और 3 जी, 4 जी, और 5 जी नेटवर्क के तेजी से विकास के साथ, और बड़े डेटा और क्लाउड कंप्यूटिंग प्रौद्योगिकियों की लोकप्रियता और विकास के साथ, डेटा ट्रैफ़िक बढ़ रहा है, और बैकबोन नेटवर्क और कोर नेटवर्क के लिए बैंडविड्थ की आवश्यकताएं हैं बढ़ रहा। 2013 के बाद से, प्रमुख ऑपरेटरों ने धीरे-धीरे रीढ़ नेटवर्क को अपग्रेड करना शुरू कर दिया है। कोर बैकबोन नेटवर्क ट्रांसमिशन लिंक मीडिया 10GPOS और 40GPOS लिंक से 100G ईथरनेट लिंक तक विस्तारित होना शुरू हो जाता है। यह अनिवार्य रूप से बड़े डेटा संग्रह और विश्लेषण प्रौद्योगिकी के निरंतर अद्यतन के लिए नेतृत्व करेगा। उच्च बैंडविड्थ क्षमता के साथ 100GE लिंक पर्यावरण के सामने, विभिन्न राष्ट्रीय सुरक्षा, नेटवर्क सुरक्षा निगरानी, ऑपरेटर बुद्धिमान पाइपलाइन डीपीआई डेटा संग्रह की आवश्यकताओं को प्रभावी ढंग से कैसे पूरा करें, डेटा अधिग्रहण और विश्लेषण के क्षेत्र में विश्लेषण एक गर्म स्थान बन जाएगा।

चेंगदू शुवेई कम्युनिकेशन इंटरनेट के विकास की दिशा का अनुसरण कर रहा है और MATRIX-TCA-CG ट्रैफिक एक्विजिशन (ट्रैफिक कैप्चर) विजिबिलिटी सिस्टम विकसित करता है, और 1GE, 10GE, 10G / 40G POS, 40GE पर ट्रैफिक कलेक्शन और विजुअल एनालिसिस एप्लिकेशन आवश्यकताओं के लिए समर्पित है। और 100GE लिंक। MATRIX-TCA-CG नेटवर्क प्रवाह संग्रह / अधिग्रहण, एकत्रीकरण, फ़िल्टरिंग, अग्रेषण / वितरण, और लोड संतुलन जैसे मुक्त-स्टीयरिंग आउटपुट कार्यों को एकीकृत करता है और प्रवाह विश्लेषण के लिए एक कुशल समाधान प्रदान करता है।

मैट्रिक्स-टीसीए-सीजी उच्च घनत्व और 10G / 40G / 100G के बड़े प्रवाह के लिए एक नेटवर्क डेटा विज़ुअलाइज़ेशन नियंत्रण डिवाइस है।

मैट्रिक्स-टीसीए-सीजी को विशेष रूप से 10GE 40GE और 100GE लिंक के डेटा संग्रह के लिए डिज़ाइन किया गया है, जो ऑपरेटर्स मोबाइल इंटरनेट निर्यात, आईडीसी निर्यात, प्रांतीय नेटवर्क और बैकबोन में तीव्रता से वितरित किया जाता है।

ATCA मानक वास्तुकला के आधार पर, MATRIX-TCA-CG में उच्च वाहक स्तर की विश्वसनीयता और मजबूत विस्तार है जो विभिन्न विनिर्देशों और आकारों के पोर्ट डिमांड परिदृश्यों का सामना करने के लिए कार्यात्मक बोर्ड कार्ड को आसानी से कॉन्फ़िगर कर सकता है।

3 जी, 4 जी, 5 जी नेटवर्क सुरक्षा के लिए बड़ी क्षमता वाली नेटवर्क विजिबिलिटी 10G / 40G / 100G कैप्चर, एकत्रीकरण और वितरण अनुप्रयोग

ऑपरेटर के 3G / 4G / 5G नेटवर्क के किसी भी लिंक में सिग्नलिंग या उपयोगकर्ता डेटा के बड़े पैमाने पर अधिग्रहण करने के लिए उच्च-प्रदर्शन, उच्च क्षमता MATRIX-TCA-CG ट्रैफ़िक अधिग्रहण दृश्यता प्रणाली को तैनात किया जा सकता है। फिर, सिस्टम के माध्यम से, डेटा ट्रैफिक का आकार, संरचना, संबंध, आदि टकराते हैं और उनका विश्लेषण किया जाता है। अदृश्य डेटा सिग्नल एक दृश्य इकाई में परिवर्तित होने के बाद, उपयोगकर्ता सिस्टम फीडबैक जानकारी के अनुसार बैक-एंड सिग्नलिंग संग्रह के लिए आवश्यक लक्ष्य डेटा को कॉपी, एग्रीगेट और ऑफलोड कर सकता है। उन्नत प्रसंस्करण के लिए डिकोडिंग सिस्टम।

नेटवर्क पैकेट ब्रोकर विशिष्टता और मॉड्यूल प्रकार

| घटक प्रकार | उत्पाद नमूना | मूल पैरामीटर | टिप्पणियों |

| हवाई जहाज़ के पहिये | एनटीसीए-सीएचएस-7U7S-डीसी | ऊंचाई: 7U, 7 स्लॉट, एटीसीए चेसिस, डबल स्टार 100G बैकप्लेन, 3 हाई वोल्टेज डीसी (240VDC ~ 280VDC) इनपुट, 3 * 2 + 1 निरर्थक 3000W पावर मॉड्यूलर | एक को चुनना होगा |

| एनटीसीए-सीएचएस-7U7S-एसी | ऊंचाई: 7U, 7 स्लॉट, एटीसीए चेसिस, डबल स्टार 100G बैकप्लेन, 3 उच्च वोल्टेज एसी (240VDC ~ 280VDC) इनपुट, 3 * 2 + 1 निरर्थक 3000W पावर मॉड्यूलर |

| सेवा कार्ड | NT-टीसीए-SCG10 | 100G एक्सचेंज कार्ड, 10 * QSFP28 इंटरफ़ेस | वास्तविक व्यावसायिक आवश्यकताओं के अनुसार चुनें |

| NT-टीसीए-CG10 | 100G सेवा कार्ड, 10 * QSFP28 इंटरफ़ेस |

| NT-टीसीए-XG24 | 10 जी सेवा कार्ड, 24 * एसएफपी + इंटरफ़ेस |

| NT-टीसीए-RTM-CG10 | 100G RTM कार्ड, 10 * QSFP28 इंटरफ़ेस |

| NT-टीसीए-RTM-EXG24 | 10G RTM कार्ड, 24 * SFP + इंटरफ़ेस |

| |

| TCA दृश्यता एंबेडेड सॉफ्टवेयर सिस्टम | NT-टीसीए-कोमल-PKG | | जरूर |

मशीन की विशिष्टता

| आइटम | विशेष विवरण |

| चेसिस का आकार | NTCA-CHS-7U7S-DC: 310.45mm (H) × 482.6 मिमी (W) × 443.6 मिमी (D) |

| NTCA-CHS-7U7S-AC: 310.45mm (H) × 482.6 मिमी (W) × 443.6 मिमी (D) |

| NTCA-CHS-16U14S-DC: 708.35 मिमी (H) × 482.6 मिमी (W) × 502.15 मिमी (D) |

| NTCA-CHS-16U14S-AC: 708.35 मिमी (एच) × 482.6 मिमी (डब्ल्यू) × 502.15 मिमी (डी) |

| एडॉप्टर चेसिस और पावर | बिजली की आपूर्ति |

| NTCA-CHS-7U7S-DC: हाई वोल्टेज डीसी (240VDC ~ 280VDC) |

| NTCA-CHS-7U7S-AC: 220V AC |

| NTCA-CHS-16U14S-DC: हाई वोल्टेज डीसी (240VDC ~ 280VDC) |

| NTCA-CHS-16U14S-AC: 220V AC |

| शक्ति: |

| NTCA-CHS-7U7S-DC: पूर्ण कॉन्फ़िगरेशन अधिकतम बिजली की खपत <3000W |

| NTCA-CHS-7U7S-AC: पूर्ण कॉन्फ़िगरेशन अधिकतम बिजली की खपत <3000W |

| NTCA-CHS-16U14S-DC: पूर्ण कॉन्फ़िगरेशन अधिकतम बिजली की खपत <5000W |

| NTCA-CHS-16U14S-AC: पूर्ण कॉन्फ़िगरेशन अधिकतम बिजली की खपत <5000W |

| पर्यावरण की आवश्यकता | काम कर रहे तापमान: 0 ℃ ~ 50 ℃ |

| भंडारण तापमान: -20 ℃ ~ 80 ℃ |

| काम आर्द्रता: 5% ~ 95%, गैर संघनन |

| मानक प्रमाणन | एडवांस® स्पेसिफिकेशन PICMG® 3.0 R2.0 |

| RoHs, CE, FCC, NEBS स्तर 3 के लिए डिज़ाइन किया गया |

आपका संदेश 20-3,000 अक्षरों के बीच होना चाहिए!

आपका संदेश 20-3,000 अक्षरों के बीच होना चाहिए! कृपया अपनी ईमेल देखें!

कृपया अपनी ईमेल देखें!  आपका संदेश 20-3,000 अक्षरों के बीच होना चाहिए!

आपका संदेश 20-3,000 अक्षरों के बीच होना चाहिए! कृपया अपनी ईमेल देखें!

कृपया अपनी ईमेल देखें!